Для использования защищенного https подключения Linux-серверами установим корневой сертификат. Сгенерировать сертификат, при наличии локального Центра сертификации можно двумя способами.

1 способ генерации сертификата. Через Веб-интерфейс.

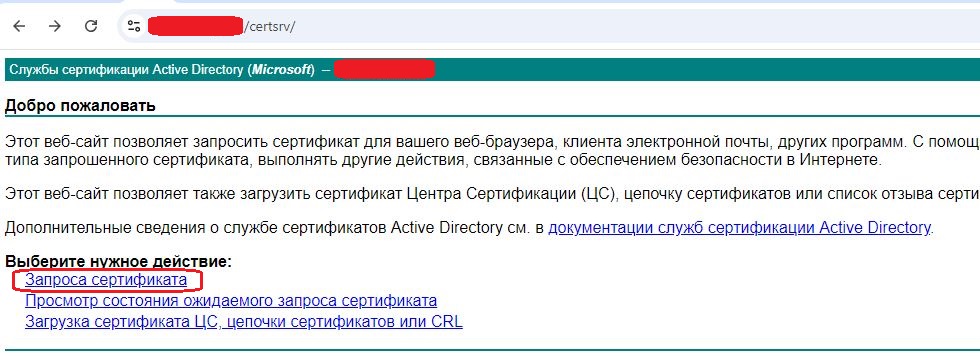

Создаём запрос серта на центре сертификации. В адресной строке браузера вводим имя или ip сервера сертификации.

http://<ip_адрес_сервера_сертификации>/certsrv

- Запрос сертификата

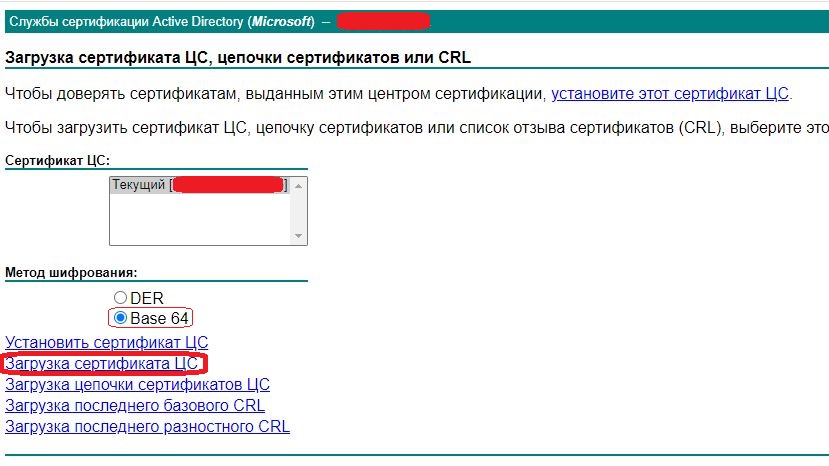

- Выбираем: Base64

Скачиваем:

Установка в Ubuntu:

Устанавливаем пакет для работы с сертификатами, если его нет:

| |

Копируем (Например, через WinSCP) сертификат сделанный в первом шаге на Linux-сервер в директорию:

/usr/local/share/ca-certificates/

Переходим в директорию на сервере:

| |

Переделываем расширение в .crt, где ca_cert.cer имя вашего сертификата сгенерированного первым способом

| |

Устанавливаем сертификат в хранилище:

| |

После успешной установки появится сообщение, что сертификаты обновлены:

| |

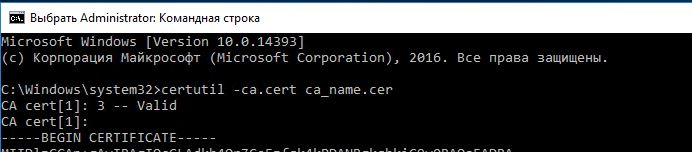

2 способ генерации сертификата. CMD.

Зайти на сервер корневого центра сертификации. Под администратором открыть консоль cmd

Выполнить команду:

| |

Полученный текст сертификата скопировать в файл на Linux-сервере:

| |

Получится текст такого формата:

| |

Затем выполнить команду:

| |

Установка в CentOS

Устанавливаем пакет для работы с сертификатами, если его нет:

| |

Копируем (Например, через WinSCP) сертификат сделанный в первом способе на Linux-сервер в директорию:

| |

Переходим в директорию на сервере:

| |

Переделываем расширение в .crt, где ca_cert.cer имя вашего сертификата сгенерированного первым способом

| |

Устанавливаем в хранилище:

| |

Проверить установленный сертификат:

| |

! Важно

- В Linux сертификаты автоматически не устанавливаются в браузеры, и браузеры в десктопном Linux по прежнему будут выдавать ошибку.

- В данном случае установка сертов используется для curl и python библиотеки request, поэтому этой установки достаточно.

Перекодировка сертификатов

| |